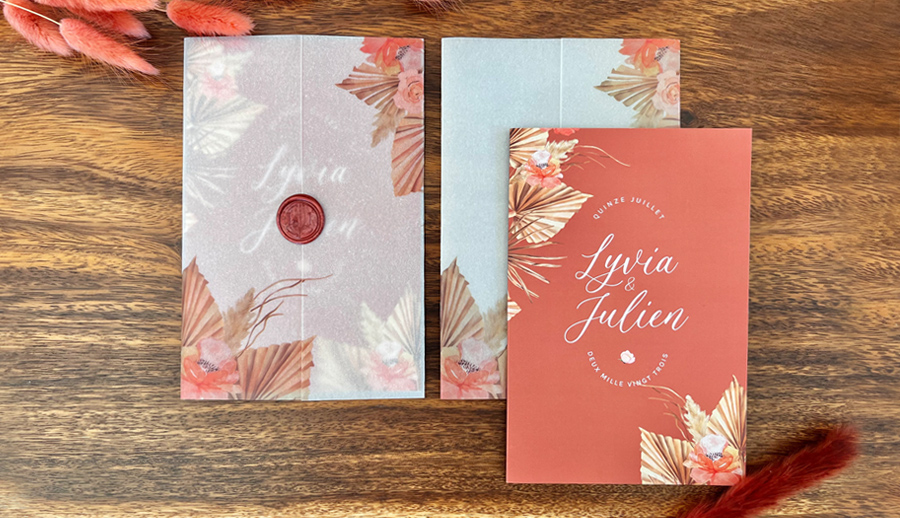

Un faire part de mariage champêtre et bohème avec fleurs séchées terracotta et pèche, et pochette calque avec cachet de cire.

Faire part Découpe Montagne

Faire part à tirette

Faire part de Mariage Montagne Automnale

Faire part Plexiglass Chardon et Eucalyptus

Faire part pochette calque colorée

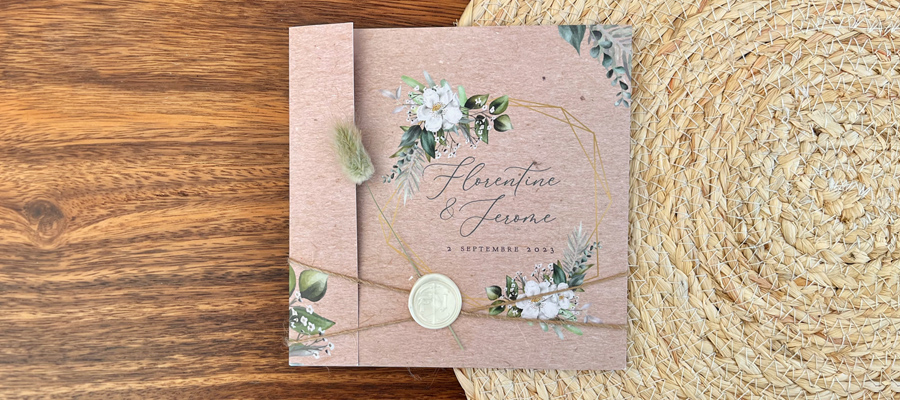

Faire part Kraft et Terrarium doré

Pochette calque bleu marine et rose

Faire part Pochette Eucalyptus

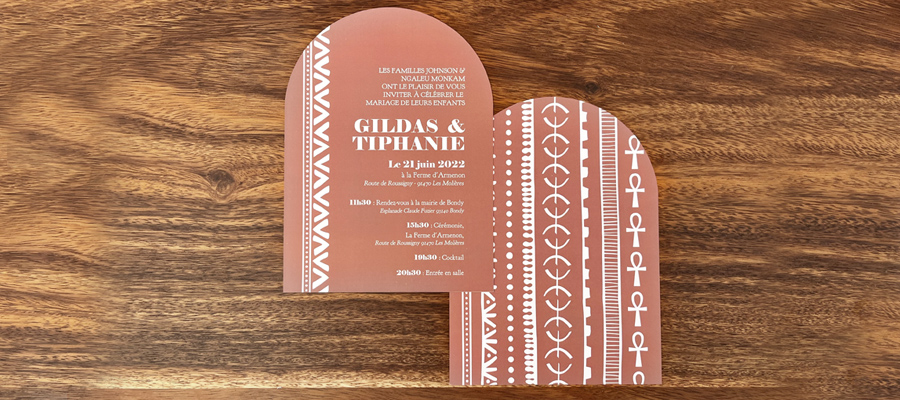

Arche africaine

Greenery marbre

Terra Kraft